Создание подключения к виртуальной частной сети. Бесплатная установка VPN на компьютер Включить vpn соединение

Технология частной сети VPN даёт шанс пользователям скачивать файлы с ресурсов, недоступных в стране; скрывать свой адрес IP и «сёрфить» в сети как анонимное лицо; защищать свои данные от кражи за счёт шифрования. Чтобы приступить к использованию такой сети, сначала нужно создать подключение. Как это сделать на Windows 7 - в системном окне или в сторонней утилите?

Понятное руководство по созданию и настройке VPN в «семёрке»: несколько способов

Встроенное средство «Виндовс» подразумевает ручную настройку сети - ввод адреса сервера VPN в мастере создания, а также логина и пароля. Эти данные вы можете получить у своего провайдера (если он предоставляет такую услугу), а также на специальных сайтах, которые предлагают информацию по VPN - безвозмездно или за определённую плату. Пример бесплатного - Netherlands Free VPN .

Отыщите в сети данные какого-либо VPN-сервера

Сторонняя утилита с услугой VPN настраивает всё сама автоматически - ей гораздо удобнее пользоваться. В интерфейсе есть специальная кнопка, которая быстро включает или отключает сервис. Обычно даже в бесплатных приложениях можно в пару кликов сменить сервер VPN и страну.

При VPN ваш ПК подключается к серверу в интернете не напрямую, а через посредника

Используем вшитые средства «Виндовс»

Когда отыщите данные для создания VPN-подключения, сделайте следующее:

- Разверните «Панель управления» - кликните по пункту в правом списке в «Пуске».

В «Виндовс» 7 «Панель управления» находится в меню «Пуск» справа

- Либо нажмите на «К» (русскую) и Windows, а затем пропишите команду control и щёлкните по ОК.

Панель запускается через окно «Выполнить»

- Выставьте в интерфейсе показ крупных значков и кликните по ссылке, ведущей в «Центр управления сетью».

- Ещё один метод запуска центра - через дополнительное меню иконки сети справа на нижней панели рядом с часами (вызывается кликом правой клавишей мышки).

- Откройте ссылку для создания новой сети.

- Выделите присоединение к рабочему столу и щёлкните по «Далее».

Выберите подключение к рабочему столу

- Кликните по первой ссылке, чтобы использовалось ваше подключение.

Выберите своё текущее подключение в окне

- Отложите пока что настройку соединения в следующем окне.

Дайте системе знать, что вы хотите настроить своё подключение потом

- Вбейте интернет-адрес и имя местоназначения.

Введите адрес VPN-сервера

- Поставьте галочку рядом с пунктом, который запрещает подключаться в данный момент. Если хотите, чтобы все пользователи вашего устройства имели доступ к этому подключению, отметьте также и второй пункт. Кликните по «Далее».

Вы можете выполнить только установку сейчас, а подключение к сети оставить на потом

- Напечатайте логин и ключ безопасности - данные, которые вам предоставил провайдер или которые вы нашли сами. Щёлкните по «Создать».

Нажмите на «Создать» в правом нижнем углу

- Вы должны увидеть в окошке уведомление о том, что соединение создано и готово к использованию.

Мастер сообщит вам об успешном создании соединения

- Вернитесь в центр и кликните по второй ссылке слева для адаптеров.

- Выберите только что созданную сеть правой клавишей мышки - кликните по «Свойства».

Зайдите в свойства подключения

- В третьей вкладке с параметрами безопасности установите вид VPN PPTP. Установите параметр для необязательного шифрования информации и удалите галочку с пункта о Microsoft CHAP.

В разделе «Безопасность» установите туннельный протокол точка-точка

- В следующем разделе уберите отметки с двух последних пунктов в списке.

Отключите пункты для клиента сетей «Майкрософт» и службы доступа к файлам

- Во второй вкладке деактивируем строчку «Включать домен входа в «Виндовс».

Деактивируйте ввод домена для входа

- Кликните по кнопке «Параметры PPP». Снимите галочки со всех строк в дополнительном окне.

Уберите все отметки в окошке

- Щёлкните по ОК, чтобы сохраниться. Подтвердите, что хотите выключить шифрование. Теперь можно подключаться к сети VPN и использовать её.

Сохраните все изменения

Видео: как создать соединение VPN в Windows без дополнительного софта

Создаём точку через «Командную строку»

Если вы уже уверенный юзер ПК, используйте консоль, чтобы создать подключение:

Скачиваем и ставим стороннюю программу

Бесплатный и при этом качественный сервис VPN - утилита Windscribe от одноимённого разработчика. Здесь предоставляется 2 ГБ трафика, но можно увеличить его до 10 ГБ, если просто зарегистрировать в сервисе свою электронную почту. Безлимитное использование трафика доступно уже только за определённую плату.

Откуда скачать, как установить и использовать утилиту, расскажем:

- Переходим на официальный ресурс Windscribe . Жмём на вторую зелёную кнопку Windows.

Скачайте инсталлятор с официального сайта

- Открываем инсталлятор и запускаем установку «Экспресс».

Выполните экспресс-установку программы

- Ждём, когда она завершится - времени займёт немного.

Подождите - инсталлятору нужно некоторое время, чтобы поставить утилиту на ПК

- Ставим галочку и щёлкаем по «Завершить», чтобы немедленно открыть интерфейс утилиты.

Закройте окно и откройте программу

- В первом окошке вас тут же спросят, есть ли у вас аккаунт. Скорее всего, нет, поэтому жмём на вторую кнопку, чтобы тут же создать «учётку».

Кликните по «Нет», если у вас нет учётной записи

- В обозревателе, который у вас стоит в системе по умолчанию, раскроется сайт приложения - страница для регистрации аккаунта. Заполните анкету: придумайте имя (Username) и пароль (Password). Если логин будет неуникальным, кликните по значку справа в поле, чтобы система сама его создала для вас. В третьей строчке вбейте пароль ещё раз.

Введите данные: придуманный логин, пароль и действующую электронную почту

- Если хотите использовать 10 ГБ, напишите адрес «мыла». Кликните по Create Free Account.

Нажмите на зелёную кнопку внизу анкеты

- Через письмо, которое пришло к вам на электронную почту, активируйте профиль.

Подтвердите свою почту, чтобы получить дополнительные 8 ГБ трафика

- В утилите «Виндскрайб» вбейте те данные для авторизации, которые только что придумали.

Войдите в свою учётную запись

- Чтобы включить сервис, щёлкните по клавише в виде кнопки питания справа.

Нажмите на кнопку справа

- Через несколько секунд интерфейс станет голубым - активируется режим On.

Если на кнопке засветилось слово ON, значит, VPN включился

- Изначально приложение выбирает для юзера лучшее местоположение. Если вы хотите сменить страну сервера VPN, раскройте меню.

Откройте выпадающее меню для локаций

- Выберите в списке государство, которое вас интересует, среди тех, что не отмечены звёздами (они доступны тем, кто оплатил подписку).

Выберите нужную страну в списке

- Выделите город в стране, которую выбрали.

Кликните по необходимому населённому пункту

- Приложение само переподключит вас.

Локация тут же поменяется

Вы можете управлять подключением к сети VPN самостоятельно (активировать или выключать её в системном окне) либо настроить автосоединение.

Как вручную подключиться к VPN

Самостоятельно контролировать активность сети можно следующим образом:

- Переходим в то же системное окно «Сетевые подключения» через центр. Выбираем ПКМ плитку с VPN и жмём на «Подключить».

Кликните по «Подключить» в контекстном меню

- В окошке для входа пишем ключ безопасности и имя юзера. Можете поставить сохранение данных от «учётки». Запускаем соединение.

- На панели с типами сети выделаем общественную.

Выберите общественную сеть в окне

- Чтобы не заходить каждый раз на панель с сетевыми подключениями, в контекстном меню выбираем «Создать ярлык».

Создайте ярлык подключения на «Рабочем столе»

- Соглашаемся с созданием иконки.

Кликните по «Да», чтобы поместить ярлык сети на стол

- На «Рабочем столе» отображается значок вашего соединения - двойной клик по нему запускает окошко для авторизации.

Ярлык с названием вашего подключения появился на «Рабочем столе»

Как настроить автоподключение при загрузке Windows 7

Если вы хотите автоматизировать вход в сеть VPN, чтобы не выполнять лишних действий при загрузке «операционки», сделайте следующее:

- Жмём на «Вин» и «К» для запуска окошка для выполнения команд - вставляем и запускаем код taskschd.msc, чтобы открылся «Планировщик заданий».

Выполните команду taskschd.msc

- На панели со списком действий кликаем по пункту для создания простой задачи.

Щёлкните по «Создать простую задачу»

- Пишем любое имя и описание.

Введите имя задачи и её описание для неё

- Выделяем предпоследний пункт «При входе в «Виндовс».

Выберите запуск задачи «При входе в Windows»

- Оставляем отмеченным первую строчку для запуска утилиты.

Во вкладке «Действие» выберите запуск программы

- Кликаем по «Обзор» и указываем в «Проводнике» директорию C:\Windows\system32\rasdial.exe.

В «Проводнике» выберите исполняемый файл rasdial.exe

- В аргументах печатаем через пробел данные: название подключения VPN, логин и ключ безопасности.

В списке активных задач должна появиться ваша

- Кликаем по «Далее» и завершаем создание задачи. В перечне активных заданий вы увидите только что созданный пункт.

Автозапуск через «Редактор реестра»

В реестр помещена специальная ветка - в списке этого раздела находятся утилиты, которые «Виндовс» автоматически открывает при полной загрузке:

- Сперва переименуйте название своего подключения VPN - дайте ему английское имя. Выберите его в «Сетевых подключениях» правой клавишей мышки и кликните по опции.

Переименуйте своё подключение через контекстное меню

- Например, назовите сеть vpn_office.

Поставьте значение для записи с параметрами входа в сеть

- Перезагрузитесь, чтобы все изменения в реестр были внесены.

- Если вы хотите, чтобы сеть включалась при входе «Виндовс» только для вашего пользователя, а для других нет, сделайте всё то же самое только в ветке HKEY_CURRENT_USER.

Как отключить или удалить VPN в Windows 7

Если вам не нужно больше находиться в сети через VPN (временно или совсем), деактивируйте и вовсе удалите подключение:

- В перечне сетевых подключений кликните ПКМ по сети - выделите «Удалить».

- Подтвердите действие в дополнительном окошке.

Деактивировать сеть можно на панели со списком подключений

Таблица: основные ошибки VPN-подключения и способы их устранения в Windows 7

| Ошибка | Решение |

| 400 Bad Request |

|

| 611, 612 |

|

| 629 |

|

| 630 | Переустановить драйверы сетевого адаптера. |

| 650 |

|

| 738 |

|

| 752 |

|

| 789 | В качестве типа VPN в свойствах подключения поставить «Автоматически» или «Туннельный протокол точка-точка (PPTP)». Затем переподключиться. |

| 800 | Проверьте на наличие повреждений кабель и роутер. Если они целые, на роутере горят все нужные индикаторы, используйте следующие методы:

|

Фотогалерея: коды ошибок при подключении к VPN

Ошибка с текстом 400 Bad Request появляется при попытке открыть какой-либо сайт в браузере Ошибка с кодом 800 возникает из-за сбоя использованных VPN-туннелей В тексте ошибки 738 указывается, что серверу не удалось назначить адрес В ошибке 789 сообщается, что произошёл сбой на уровне безопасности во время согласований с удалённым компьютером

Создать соединение VPN несложно: если вы совсем новичок, используйте специальные утилиты, а если вы более продвинутый пользователь - выберите встроенные средства Windows. В последнем случае вы сможете настроить автоподключение к сети через планировщик либо вынести подключение ярлыком на «Рабочий стол», чтобы иметь быстрый доступ к окну для входа.

Все больше кафе, гостиниц и других общественных мест обзаводятся собственными сетями Wi-Fi. Но, используя незащищенный трафик, владельцы устройств ставят под угрозу безопасность собственных данных. Поэтому возрастает и актуальность частных сетей. Чтобы обезопасить себя, можно создать VPN-подключение. О том, что это такое и как его правильно настроить в системе Windows 7, читайте в нашей статье.

Что такое VPN-подключение и зачем оно нужно

Данная технология подразумевает под собой защищённую сеть, созданную поверх незащищённой сети. VPN-клиент, используя публичную сеть, через специальные протоколы подключается к VPN-серверу. Сервер принимает запрос, проверяет подлинность клиента и после этого передает данные. Это обеспечивается средствами криптографии.

Возможности VPN позволяют использовать её для следующих целей:

- Скрыть свой реальный IP и стать анонимным.

- Скачать файл из сети, в которой ограничен доступ для IP адресов страны пользователя (если использовать IP-адрес страны, у которой есть доступ к данной сети.

- Шифровка передаваемых данных.

Как настроить соединение?

- Через «Пуск» открыть «Панель управления», затем запустить «Центр управления сетями и общим доступом».

Выбрать область «Центр управления сетями и общим доступом»

- Пройти по ссылке «Настройка нового подключения или сети».

Чтобы создать новое подключение или сеть, нужно кликнуть на соответствующую строку в списке

- Нажать «Подключение к рабочему месту».

Выбрать «Подключение к рабочему месту»

- Выбрать «Использовать мое подключение к Интернету (VPN)».

Выбрать «Использовать мое подключение к Интернету (VPN)»

- В поле «Интернет адрес» ввести адрес своего VPN-сервера.

- Чтобы его узнать, нужно запустить инструмент «Выполнить» (Win + R) и вести cmd.

Нужно ввести в строку cmd и нажать «Enter»

- Затем написать команду ipconfig, запустить её и найти строку «Основной шлюз», в которой находится искомый адрес.

Нужен тот адрес, который находится в строке «Основной шлюз»

- Теперь нужно вставить адрес и отметить галочкой пункт «Не подключаться сейчас…» и нажать «Далее».

Ввести в поле полученный адрес, поставить галочку напротив пункта «Не подключаться сейчас…»

- Ввести логин и пароль, которые предоставил провайдер и нажать «Создать».

Ввести логин и пароль

- Закрыть окно.

- Снова открыть «Центр управления сетями и общим доступом» и нажать «Изменение параметров адаптера».

- Здесь появился значок VPN-подключения. Чтобы выполнить соединение, нужно кликнуть на иконку правой кнопкой мыши и нажать «Подключить». Чтобы отключить - также кликнуть ПКМ на значке и нажать «Отключить».

Здесь находится значок VPN-подключения, через который можно выполнить соединение или отключить

- В открывшемся окне нужно ввести логин и пароль и соединиться.

Ввести логин и пароль (если нужно) и нажать «Подключение»

Видео: создание и настройка VPN

Возможные ошибки и пути решения проблем

400 Bad Request

- Отключить брандмауэр или другую программу, которая влияет на безопасность и действия в сети.

- Обновить версию используемого браузера или использовать другой.

- Удалить все то, что браузер записывает на диск: настройки, сертификаты, сохраненные файлы и прочее.

611, 612

- Перезагрузить компьютер и проверить, работает ли локальная сеть. Если это не решит проблему, то позвонить в службу техпомощи.

- Закрыть некоторые программы, чтобы увеличить производительность системы.

629

Проверить настройки брандмауэра. В крайнем случае его можно отключить, но это нежелательно, так как снизится уровень безопасности.

630

Переустановить драйвера сетевого адаптера.

650

- Проверить, работает ли «Подключение по локальной сети».

- Проблема с сетевой картой или сетевым кабелем.

738

- Возможно, логин и пароль были украдены злоумышленниками.

- «Подвисла» сессия. Через несколько минут еще раз попытаться подключиться.

752

- Некорректно настроен локальный фаервол.

- Изменены атрибуты доступа (международный телефонный номер вместо адреса VPN-сервера).

789

Открыть настройки VPN-подключения, перейти на вкладку «Сеть» и из доступных типов VPN выбрать «Автоматически» или «Туннельный протокол точка-точка (PPTP)». Затем переподключиться.

800

Возможно, повреждён кабель, роутер или маршрутизатор. Если они в порядке, то нужно проверить следующее:

- Свойства LAN-соединения. Возможно, они сбились или были удалены. Нужно открыть свойства VPN-подключения, выбрать «Протокол Интернета версии 4 (TCP/IPv4)» и открыть его свойства. Затем проверить правильность параметров: адрес IP, маска подсети, основной шлюз. Как правило, они указаны в договоре провайдера на подключение Интернета. В качестве альтернативы можно поставить галочку напротив пунктов «Получать IP-адрес автоматически» и «Получать адрес DNS-сервера автоматически».

- Если используется роутер или маршрутизатор, то в поле «Основной шлюз» стоит 192.168.0.1 (192.168.0.1). Подробнее об этом сказано в инструкции роутера. Если точно известно, что у точки доступа основной шлюз 192.168.0.1 или 192.168.1.1, то адреса IP находятся в диапазоне от 192.168.0.100 (192.168.1.100) и выше.

- Конфликт адресов IP (в трее на значке монитора есть жёлтый восклицательный знак). Это значит, что в локальной сети есть компьютер с таким же адресом IP. Если роутера нет, но конфликт есть, значит, используется не тот IP адрес, который указан в договоре с провайдером. В этом случае нужно поменять IP адрес.

- Возможно, проблемы с маской подсети или DNS сервера. Они должны быть указаны в договоре. В тех случаях, когда используется роутер, DNS часто совпадает с основным шлюзом.

- Выключена или сгорела сетевая карта. Чтобы проверить устройство, нужно нажать «Пуск», выбрать инструмент «Выполнить» и ввести в строку mmc devmgmt.msc. В открывшемся окне кликнуть на «Сетевые адаптеры». Если она выключена (перечеркнута), то нужно ее запустить. Если карта не включается, значит, она сгорела или вышла из слота (второй вариант возможен только в том случае, если карта не встроена в материнскую плату). Если карта работает, то отключить ее и запустить снова. В крайнем случае можно удалить сетевую карту из конфигурации и нажать на иконку «Обновить конфигурацию оборудования». Система найдет сетевую карту и установит ее.

- Неправильный адрес сервера VPN. Он должен быть указан в инструкции. Если такой информации нет, то нужно обратиться в техслужбу. Если Интернет работает и без VPN-подключения, то зайти на сайт провайдера и найти адрес VPN-сервера. Он может быть как буквенным (vpn.lan), так и в виде IP-адреса. Чтобы посмотреть адрес VPN-сервера, нужно открыть свойства VPN-подключения.

- На личном счёте нет денег.

Независимо от ошибки, если ее не получается устранить самостоятельно, придётся связываться со службой техподдержки.

Как включить автоматический запуск?

- Для того чтобы подключение запускалось автоматически, нужно перейти в «Панель управления» - «Сеть и интернет» - «Сетевые подключения».

В панеле управления найти VPN

- Находим VPN, открываем свойства, далее переходим на вкладку «Параметры» и убираем галочки с «Отображать ход подключения», «Запрашивать имя, пароль» и «Включать домен входа в Windows».

- После нужно открыть планировщик заданий Windows. Переходим в «Панель управления» - «Система и безопасность» - «Администрирование» - «Планировщик заданий». Или можно зайти через реестр: Win+R, ввести строку taskschd.msc.

Открываем планировщик заданий

- В меню выбрать «Действие», затем «Создать простую задачу».

VPN-технологии сегодня прочно вошли в повседневную жизнь и на слуху не только у IT-специалистов, поэтому мы решили обновить ряд старых статей, значительно дополнив и расширив имеющуюся в них информацию. Если десять лет назад VPN был в основном уделом достаточно крупных организаций, сегодня он широко используется повсеместно. В этой статье мы рассмотрим, что такое VPN в 2019 году, какие технологии доступны, в чем их достоинства и недостатки и как это все можно использовать.

Прежде всего определимся с терминологией. VPN (Virtual Private Network, виртуальная частная сеть ) - обобщенное название технологий позволяющих обеспечить построение логической (виртуальной) сети поверх физической, чаще всего поверх сети интернет или иных сетей с низким уровнем доверия.

Для построения сетей VPN обычно используются туннели , туннелирование это процесс установления соединения между двумя точками с использованием инкапсуляции, когда данные одного протокола помещаются в "конверты" другого протокола с целью обеспечить их прохождение в неподходящей среде, обеспечения целостности и конфиденциальности, защиты с помощью шифрования и т.д. и т.п.

Т.е. если подходить к вопросу терминологии строго, то под VPN следует понимать виртуальную сеть, которая образуется путем установления туннельных соединений между отдельными узлами. Но на практике термины используются гораздо более вольно и очень часто вносят серьезную путаницу. Скажем, популярный сейчас доступ в интернет через VPN виртуальной частной сетью собственно не является, а представляет туннельное соединение для выхода в интернет, с логической точки зрения ничем не отличаясь от PPPoE, которое тоже является туннелем, но VPN его никто не называет.

По схеме организации можно выделить две большие группы: клиент-серверные технологии и просто туннели. В названии первых обычно принято использовать аббревиатуру VPN, у вторых нет. Туннели требуют наличия с обоих концов выделенного IP-адреса, не используют вспомогательных протоколов для установления соединения и могут не иметь инструментов контроля канала. Клиент-серверные решения, наоборот, используют дополнительные протоколы и технологии, осуществляющие установку связи между клиентом и сервером, контроль и управление каналом, обеспечение целостности и безопасности передаваемых данных.

Ниже мы рассмотрим наиболее популярные типы туннельных соединений, которые применяются для построения VPN-сетей, начнем с классических решений.

PPTP

PPTP (Point-to-Point Tunneling Protocol, туннельный протокол точка-точка ) - один из наиболее известных клиент-серверных протоколов, получил широкое распространение благодаря тому, что начиная с Windows 95 OSR2 PPTP-клиент был включен в состав ОС. В настоящее время поддерживается практически всем спектром систем и устройств, включая роутеры и смартфоны (клиент удален из последних версий macOS и iOS).

Технически PPTP использует два сетевых соединения: канал управления, работающий через TCP и использующий порт 1723 и GRE-туннель для передачи данных. Из-за этого могут возникать сложности с использованием в сетях мобильных операторов, проблема с одновременной работой нескольких клиентов из-за NAT и проблема проброса PPTP соединения через NAT.

Еще одним существенным недостатком является низкая безопасность протокола PPTP, что не позволяет строить на нем защищенные виртуальные сети, но широкое распространение и высокая скорость работы делают PPTP популярным там, где безопасность обеспечивается иными методами, либо для доступа в интернет.

L2TP

L2TP (Layer 2 Tunneling Protocol, протокол туннелирования второго уровня ) - разработка компаний Сisco и Microsoft, использует для передачи данных и управляющих сообщений единственное UDP соединение на порту 1701, но не содержит никаких встроенных средств защиты информации. L2TP-клиент также встроен во все современные системы и сетевые устройства.

Без шифрования L2TP широко применялся и применяется провайдерами для обеспечения доступа в интернет, обеспечивая таким образом разделение бесплатного внутрисетевого и дорогого интернет трафика. Это было актуально в эпоху домовых сетей, но данная технология продолжает применяться многими провайдерами и по сей день.

Для построения VPN обычно используют L2TP over IPsec (L2TP/IPsec), где IPsec работает в транспортном режиме и шифрует данные L2TP-пакета. При этом L2TP-туннель создается внутри IPsec-канала и для его установления необходимо прежде обеспечить IPsec-соединение между узлами. Это может вызвать сложности при работе в сетях с фильтрацией трафика (гостиничные сети, публичный Wi-Fi и т.д.), вызывает проблемы с пробросом L2TP/IPSec через NAT и работой из-за NAT одновременно нескольких клиентов.

К плюсам L2TP можно отнести высокую распространенность и надежность, IPsec не имеет серьезных уязвимостей и считается очень безопасным. Минус - высокая нагрузка на оборудование и невысокая скорость работы.

SSTP

SSTP (Secure Socket Tunneling Protocol, протокол безопасного туннелирования сокетов) - разработанный компанией Microsoft безопасный VPN-протокол, относится к так называемым SSL VPN, распространен преимущественно в Windows-среде, хотя клиенты доступны в среде многих современных ОС. Также есть сторонние серверные решения, скажем в Mikrotik.

Технически SSTP представляет собой туннельное PPP-соединение внутри HTTPS-сессии на стандартный порт 443. Для стороннего наблюдателя доступны только HTTPS-заголовки, наличия туннеля в трафике остается скрытым. Это позволяет успешно работать в любых сетях, так как HTTPS широко используется для доступа к сайтам и обычно разрешен, снимает проблему с пробросом или работой из-за NAT. Безопасен.

К плюсам можно отнести интеграцию в Windows-среду, безопасность, возможность работы через NAT и брандмауэры. К недостаткам - слабую или недостаточную поддержку со стороны других ОС и сетевых устройств, а также уязвимость к некоторым классическим SSL-атакам, таким как "человек посередине".

OpenVPN

OpenVPN - свободная реализация VPN с открытым исходным кодом. Для защиты соединения также используется SSL, но в отличие от SSTP заголовки OpenVPN отличаются от стандартных HTTPS, что позволяет однозначно определить наличие туннеля. Для передачи данных внутри SSL-канала OpenVPN использует собственный протокол с транспортом UDP, также существует возможность использовать в качестве транспорта TCP, но данное решение является нежелательным из-за высоких накладных расходов.

OpenVPN обеспечивает высокую безопасность и считается одним из самых защищенных протоколов, составляя альтернативу IPsec. Также имеются дополнительные возможности в виде передачи с сервера на клиент необходимых настроек и маршрутов, что позволяет легко создавать сложные сетевые конфигурации без дополнительной настройки клиентов.

Кроме туннелей, работающих на сетевом уровне (L3) - TUN, OpenVPN позволяет создавать соединения канального (L2) уровня - TAP, позволяя связывать сети на уровне Ethernet. Однако следует помнить, что в этом случае в туннель будет инкапсулироваться широковещательный трафик, а это может привести к повышенной нагрузке на оборудование и снижению скорости соединения.

Несмотря на то, что OpenVPN требует установки дополнительного ПО серверная часть доступна для Windows и UNIX-like систем, а клиентская в том числе и для мобильных устройств. Также поддержка OpenVPN имеется во многих моделях роутеров (часто в ограниченном виде).

К недостаткам можно отнести работу в пользовательском пространстве и некоторую сложность настроек. Скорость внутри OpenVPN туннелей также может быть значительно ниже скорости канала.

Несмотря на это OpenVPN имеет высокую популярность и достаточно широко используется как в корпоративных сетях, так и для доступа в интернет.

GRE туннель

GRE (Generic Routing Encapsulation, общая инкапсуляция маршрутов ) - протокол туннелирования разработанный компаний Cisco и предназначен для инкапсуляции любых протоколов сетевого уровня OSI (т.е. не только IP), GRE работает непосредственно поверх IP и не использует порты, не проходит через NAT, номер протокола 47.

GRE требует белых IP-адресов для обоих сторон туннеля и является протоколом без сохранения состояния, т.е. никак не контролирует доступность противоположного узла, хотя большинство современных реализаций содержат дополнительные механизмы, позволяющие определить состояние канала. Также отсутствуют какие-либо механизмы безопасности, но это не является недостатком, так как в отличие от клиент-серверных решений GRE-туннели применяются в корпоративной и телекоммуникационной среде, где для обеспечения безопасности могут использоваться иные технологии.

Для построения защищенных решений обычно используется GRE over IPsec, когда туннель GRE располагается поверх защищенного IPsec канала, хотя возможно и иное решение - IPsec over GRE, когда защищенное соединение устанавливается внутри незашифрованного GRE-туннеля.

GRE поддерживается в UNIX-like системах, сетевом оборудовании (исключая домашние модели), а также в Windows Server начиная с версии 2016. Данный протокол широко используется в телекоммуникационной сфере и корпоративной среде.

IP-IP туннель

IP-IP (IP over IP ) - один из самых простых и имеющий минимальные накладные расходы протокол туннелирования, но в отличие от GRE инкапсулирует только IPv4 unicast трафик. Также является протоколом без сохранения состояния и встроенных механизмов безопасности, обычно используется в паре с IPsec (IP-IP over IPsec). Поддерживается UNIX-like системами и сетевым оборудованием. Как и GRE не использует порты и не проходит через NAT, номер протокола 4.

EoIP туннель

EoIP (Ethernet over IP ) - разработанный Mikrotik протокол туннелирования канального уровня (L2), работает на базе протокола GRE инкапсулируя Ethernet кадры в GRE пакеты. Позволяет соединять на канальном уровне удаленные сети (что равносильно прямому соединению патч-кордом между ними) и обеспечивать связь без использования маршрутизации. При этом следует понимать, что такое соединение предполагает прохождение широковещательного трафика, что способно существенно снизить производительность туннеля, особенно на узких каналах или каналах с большими задержками.

В тоже время EoIP может быть полезен для подключения торгового и промышленного оборудования, которое не умеет работать на сетевом (L3) уровне с маршрутизацией. Например, для подключения удаленных видеокамер к видеорегистратору.

Первоначально EoIP поддерживался только оборудованием Mikrotik, сегодня его поддержка реализована в оборудовании Zyxel и существуют пакеты для его реализации в среде Linux.

IPsec

IPsec (IP Security ) - набор протоколов для обеспечения безопасности передаваемых по сетям IP данных. Также может использоваться не только для защиты уже существующих каналов связи, а для организации самостоятельных туннелей. Но IPsec-туннели не нашли широкого распространения по ряду причин: сложность настройки, критичность к ошибкам конфигурирования (может сильно пострадать безопасность) и отсутствие возможности использовать маршрутизацию для управления трафиком в таких туннелях (решение об обработке IP-пакетов принимается на основании политик IPsec).

Заключение

Переписывая данную статью, мы не ставили задачу объять необъятное, рассмотреть все существующие VPN-решения в рамках одной статьи невозможно. Ее назначение - познакомить читателя с основными используемыми сегодня технологиями для построения виртуальных частных сетей. При этом мы намеренно оставили за кадром решения от Cisco или иных "взрослых" производителей, так как их внедрением занимаются профессионалы, которым подобные статьи явно без надобности.

Также мы не стали рассматривать решения без широкой поддержки со стороны производителей сетевого оборудования, хотя там есть достаточно интересные продукты. Например, мультипротокольный сервер SoftEther VPN, который поддерживает L2TP, SSTP, OpenVPN и собственный SSL VPN протокол, имеет широкие сетевые возможности, графический клиент для настройки и администрирования и многие иные "вкусности". Или перспективный WireGuard, который отличается простотой, высокой производительностью и использованием современной криптографии.

Тем не менее, какую именно технологию следует использовать? Все зависит от сферы применения. Если стоит задача связать два офиса с выделенными IP-адресами, то мы порекомендовали бы использовать GRE или IP-IP, если возможность настройки удаленных сетей ограничена, то следует посмотреть в сторону OpenVPN, он также подойдет, если удаленные сети находятся за NAT или не имеют выделенного IP.

А вот для организации удаленного доступа следует использовать один из протоколов с нативной поддержкой в используемых пользователями системах или устройствах. Если у вас основу инфраструктуры составляют Windows-системы и не стоит вопрос доступа с мобильных устройств, то следует обратить внимание на SSTP, в противном случае лучше остановить свой выбор на универсальном L2TP.

PPTP в современных условиях не может считаться надежным из-за слабой защиты, но может оставаться хорошим выбором, если данные в туннеле будут передаваться по одному из защищенных протоколов. Скажем для доступа по HTTPS к корпоративному порталу или веб-версии корпоративного приложения, также работающему через SSL. В данном случае VPN будет обеспечивать дополнительную аутентификацию и сужать периметр атаки на приложение, безопасность самого канала в данном случае не будет играть решающей роли.

Многие не знают, как настроить vpn соединение, однако дело это не хитрое, но требует определенных навыков. Для начала разберемся, зачем нужно такое соединение. Дословно VPN переводится как виртуальная частная сеть. Из названия видно, что служит она для создания туннеля между двумя компьютерами, по которому передается информация в зашифрованном виде. Таким образом, обеспечивается конфиденциальность и анонимность всей передаваемой информации. Теперь рассмотрим основные шаги для настройки VPN.1. Убедитесь в правильности подключения домашнего компьютера к всемирной паутине.

2. Убедившись в работоспособности соединения, переходим в меню «Пуск».

3. Выбираем папку «Панель управления».

4. Находим папку «Сетевые подключения».

5. Выбираем ссылку для создания нового подключения к сети.

6. В первом окне нажимаем на надпись «Далее».

7. Выбираем «Подключение к сети на рабочем месте» и снова нажимаем на пункт «Подключение у виртуальной сети», опять кнопка «Далее»

8. В следующем окне нужно выбирать вариант в зависимости от типа вашего подключения:

не набирать номер для предварительного подключения;

набирать номер для предварительного подключения.

9. Вводим имя для нового подключения.

10. Затем нужно в специальное поле ввести ip удаленного компьютера или его имя.

11. Выбираем пользователей, для которых будет возможно данное подключение с этого компьютера.

12. Ставим при потребности значок напротив создание ярлыка на рабочем столе.

Затем ваш компьютер предложит сразу установить соединение, но нам следует отказаться от этого. Выбираем ярлык нашего подключения на главном экране и щелкаем по нему правой кнопкой мыши. Выбираем вкладку «Свойства». Указываем способ восстановления соединения в зависимости от типа подключения к сети. Сохраняем результат.

Настройка VPN Windows закончена, теперь для подключения нужно лишь нажать по ярлыку рабочего стола или по значку в подключениях меню «Пуск».

Многие предприятия используют VPN-сеть для передачи данных между компьютерами. Для настройки VPN Windows 7, XP, 8 и 10 имеет встроенное программное обеспечение, позволяющее за несколько минут создать частную виртуальную сеть и пользоваться ей для защиты частной информации.

Настройка через Панель управления

На Windows XP, Vista и более поздних версиях ОС создавать и подключаться к ВПН сети можно встроенным ПО. Рассмотрим поэтапно такое подключение:

Если удаленный VPN-сервер получит верные данные, то в течение нескольких минут компьютер подключится к новой частной сети. В дальнейшем не нужно каждый раз настраивать подключение, оно будет находиться в разделе быстрого выбора подключения.

Дополнительные свойства соединения

Чтобы соединение работало корректно, рекомендуется немного изменить его параметры. Для этого после нажатия кнопки Подключения в появившемся меню выберите кнопку Свойства . Также эти свойства можно открыть через раздел «» из Панели управления.

Следуйте инструкции:

- Перейдите в раздел «Общие », уберите галочку с «Сначала набрать номер для этого подключения ».

- В «Параметры » отключите пункт «Включать домен входа в Windows ».

- В разделе «Безопасность » нужно установить «Туннельный протокол точка-точка (РРТР) ». Из галочек отмечаем «Протокол проверки пароля (CHAP) » и следующим за ним «Протокол Microsoft CHAP версии 2 (MS-CHAP v2) ».

- В разделе «Сеть » отмечаем только вторую галочку (TCP/IPv4). Можно также использовать IPv6.

Настройка VPN на Windows xp, 7, 8, 10 через Панель управления одинаковая по алгоритму исполнения. Исключением является слегка измененный дизайн в зависимости от версии операционной системы.

После того, как установка соединения окончена, нужно разобраться, как удалить VPN. Для этого достаточно перейти в раздел «Изменение параметров адаптера » из Панели управления. Далее правой кнопкой мыши наводим на ненужный элемент и в меню выбираем «Удалить ».

Настройка подключения Windows XP

Процесс установки соединения почти не отличается от версии в Windows 7.

Теперь подключение можно производить через меню сетей. Нужно лишь ввести пользователя и пароль для входа.

Создание VPN-сервера

Данная инструкция действует на версиях от XP и выше. К сожалению, через стандартное средство создания виртуальных частных сетей можно подключить только одного пользователя в сессии.

Если не создать постоянный IP или доменное имя, то для подключения пользователя каждый раз придется менять адрес сервера.

На этом создание сервера заканчивается, теперь к нему можно подключить одного пользователя. Для входа используется логин и пароль из созданной ранее учетной записи.

VPN-сервер на Windows XP

Данная инструкция актуальна для настройки Windows 7, 8 и 10. В XP для настроек используется мастер настроек.

В дальнейшем настройки пользователя и протокола IPv4 производятся, как на остальных версиях Windows.

Настройка подключения через Windows 8 и 10

VPN-подключение на Windows 8 стало более простым в использовании и осуществляется через небольшую программу. Она располагается в разделе «Сеть » - «Подключения » - «VPN ».

VPN-подключение на Windows 10 и 8 настраивается не только через «Панель управления », но и через встроенную программу. В ней нужно указать название подключения, адрес сервера и данные для входа в систему.

После ввода данных сеть можно запустить из меню подключений. На этом вопрос, как создать VPN-подключение можно считать разобранным.

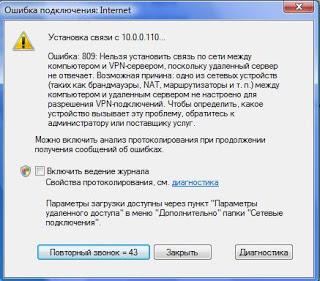

Как создать сервер VPN, ошибки

Если у пользователя имеются какие-либо неполадки при подключении к VPN, то об этом сообщает выплывающее окно с номером и описанием проблемы.

809

Является наиболее часто встречающейся, она возникает при подключении через MikkroTik шлюз с протоколом L2TP.

Чтобы ее исправить, нужно выполнить 3 этапа настройки:

Если после этих настроек ошибка 809 не устраняется, то нужно изменять реестр. Для этого используйте комбинацию клавиш Win + R и введите regedit Далее перейдите в раздел HKEY_LOCAL_MACHINE \System \ CurrentControlSet \Services \Rasman \Parameters . Далее создайте параметр DWORD с именем ProhibitIpSec и значением 1.

После этого перезагрузите ПК.

806

После настройки VPN Windows 8 может появиться ошибка 806 . Она возникает при неправильной настройке сети или подключения сетевого кабеля.

Рассмотрим решение этих проблем:

- Перейдите в настройки изменения параметров адаптера.

- Далее создайте новое входящее подключение и в нем добавьте пользователя с подключением через Интернет.

- В свойствах подключения нужно выбрать протокол версии 4.

- Теперь нужно перейти в дополнительные настройки протокола TCP/IPv4 и снять галочку с «Использовать основной шлюз в удаленной сети ».

- Теперь нужно в брандмауэре разрешить входящие соединения через порт TCP 1723 с разрешением протокола GRE.

- Также нужно на сервере установить постоянный IP и настроить передачу данных на порт 1723.

Таким образом, удаляемый сервер будет передавать все данный через этот порт и соединение не будет разрываться.

619

На Windows 7 возникает при неправильной настройки безопасности соединения VPN.

В большинстве случаев возникает при неправильном введении имени и пароля пользователя, но также может появиться при блокировки подключения фаерволом или при неправильной точки доступа. Если все введенные данные верны, то ошибка заключается в неправильной настройке безопасности. Их нужно сбросить:

- В свойствах VPN-подключения перейдите во вкладку безопасности и используйте рекомендуемые параметры.

- Также надо назначить пункт «требуется шифрование данных (иначе отключаться) ». После этого требуется сохранить изменения и отключить компьютер для перезагрузки.

VPN-подключение позволяет надежно защищать все передаваемые данные. Благодаря дополнительным протоколам шифрования нежелательные лица не смогут просматривать информацию пересылаемую между пользователями и серверами. Главное правильно произвести настройку подключения к серверу.

Видео по теме